3탄 Govern: 에이전트 거버넌스 및 보안

Agent Registry

Agent Registry는 Gemini Enterprise Agent Platform의 거버넌스(governance) 및 인벤토리 역할을 수행하는 중앙 집중식 통합 카탈로그입니다. 이 기능은 Google Cloud 환경 내에서 AI 에이전트, MCP(Model Context Protocol) 서버, 그리고 엔드포인트를 저장, 발견, 관리하는 핵심 인프라를 제공합니다.

- 주요 목적:

- 개발 가속화: 조직 내 기존 에이전트 스킬 및 MCP 도구를 발견하고 재사용하여 중복 통합 작업을 최소화합니다.

- 통합 간소화: MCP 및 Agent2Agent(A2A) 표준 프로토콜을 사용하여 기능적 엔드포인트를 쉽게 찾고 연결합니다.

- 거버넌스 지원: 전체 에이전트 환경에 명확한 보안 경계를 설정하고, 통합 ID 레지스트리를 구축하여 각 에이전트의 데이터 접근 권한을 안전하게 제어합니다.

- 데이터 모델:

- Service 리소스(쓰기): 에이전트, MCP 서버, 엔드포인트 항목을 생성, 수정, 삭제하는 데 사용됩니다.

- Agent, MCPServer, Endpoint 리소스(읽기): 해당 서비스들을 검색(조회)하기 위해 사용하는 읽기 전용 리소스입니다.

- 등록 메커니즘:

- 자동 등록: Vertex AI Agent Engine, Google Workspace, Gemini Enterprise, GKE(특정 주석 포함) 등은 자동으로 발견 및 등록됩니다. (A2A 프로토콜 구현 시 스킬 자동 추출)

- 수동 등록: 외부 플랫폼, 온프레미스, 혹은 표준 REST 에이전트 등 지원되지 않는 런타임의 경우 직접 Service 리소스를 생성해야 합니다.

- 엔드포인트 관리 (Register Endpoints)

엔드포인트는 에이전트가 접근하는 대상 URL(주로 REST API)을 의미합니다.

-

- 중요 관리 사항: 엔드포인트는 수동으로만 등록이 가능합니다. 특히 us 및 eu 멀티 리전에서는 수동 등록이 지원되지 않으므로, 지원되는 특정 리전이나 global 위치를 사용해야 합니다.

- 연동 방식: gcloud 명령어를 통해 endpoint-spec-type을 no-spec으로 지정하여 등록합니다.

- MCP 서버 등록

MCP 서버는 표준화된 데이터 리소스와 도구(Tools)를 제공합니다.

-

- 자동 발견: Google 및 Google Cloud가 제공하는 공식 원격 MCP 서버는 API 활성화 시 자동으로 레지스트리에 등록됩니다. Apigee API hub를 사용하는 경우에도 MCP 스타일 API를 자동 동기화할 수 있습니다.

- 수동 등록: 외부 또는 커스텀 MCP 서버는 수동으로 등록해야 합니다. 이때 도구 사양(tool specifications)을 알리기 위해 toolspec.json 파일(최대 10KB)을 업로드해야 합니다.

- 인증 관리 (Authenticate to tools and resources)

오케스트레이터 에이전트가 발견된 도구에 접근할 때 필요한 인증 방식입니다.

-

- Google Cloud 도구 연동

에이전트 고유 ID(Agent Identity)와 애플리케이션 기본 인증(ADC)을 사용하여 안전하게 인증을 수행합니다. - 커스텀 도구 및 사용자 위임 접근 (Auth Manager)

‘Agent Identity Auth Manager’를 활용하여 API 키, 2-legged OAuth(2LO), 그리고 사용자가 권한을 위임하는 3-legged OAuth(3LO)를 관리합니다. 이때 레지스트리 리소스와 인증 공급자(Auth Provider)를 서로 연결하기 위해 바인딩(Binding)을 생성합니다. - 커스텀 헤더 삽입

Auth Manager를 지원하지 않는 외부 도구와 연동할 때 유용한 방식입니다. header_provider 콜백을 설정하면, HTTP 요청 시 API 키나 베어러 토큰(Bearer token) 등의 커스텀 헤더를 직접 삽입하여 인증을 처리할 수 있습니다.

- Google Cloud 도구 연동

Gateways

Agent Gateway는 단순한 통신 경로를 제공하는 것을 넘어, 플랫폼 인프라 전반의 보안과 거버넌스 정책을 총괄하는 핵심 역할을 수행합니다.

- 주요 역할 및 핵심 기능

-

- Network Gateway: 에이전트 간의 모든 상호작용이 거쳐 가는 진입점이자 종료점으로서 네트워크 흐름을 통제합니다.

-

- 강력한 통신 보안 및 인증: 에이전트 식별자(Agent Identity)를 바탕으로 mTLS와 DPoP을 적용하여 안전하게 암호화된 인증을 수행합니다.

-

- 프로토콜 중재 (Protocol Mediation): MCP, A2A, REST, gRPC 등 다양한 통신 프로토콜을 유연하게 지원하며, 이를 통해 기업의 엔터프라이즈 보안 표준을 철저히 준수하도록 돕습니다.

-

- 통합 거버넌스 및 정책 제어: Agent Registry와 연동해 승인된 에이전트와 도구(MCP 서버 등)의 메타데이터를 검증하고 세밀한 접근 정책을 적용합니다. 또한 IAM, 시맨틱 거버넌스 정책, 모델 아머(Model Armor) 등과 유기적으로 연동하여 강력한 보안 제어 환경을 제공합니다.

-

- 관측 가능성 (Observability): 모든 에이전트의 상호작용에서 발생하는 네트워크 계층의 원격 측정(Telemetry) 데이터를 수집하여, 심도 있는 보안 조사와 성능 모니터링을 지원합니다.

- 배포 모드

Agent Gateway는 트래픽의 흐름에 따라 크게 두 가지 핵심 거버넌스 경로를 제공합니다.

-

- Client-to-Agent (Ingress, 인그레스)

외부 클라이언트(예: Cursor, Claude Code, Gemini CLI 등)와 Google Cloud 내 에이전트 및 도구 간의 통신을 안전하게 보호합니다. 허가된 클라이언트만 에이전트에 접근할 수 있도록 세밀하게 제어하고 필수 보안 정책을 적용합니다. - Agent-to-Anywhere (Egress, 이그레스)

Google Cloud 내의 에이전트가 외부 서비스(서버, 타 에이전트, 도구, API 등)와 통신할 때 이를 안전하게 보호합니다. 조직 내부 시스템이나 서드파티(3rd-party) MCP 서버 등에 접근할 때, 엄격한 접근 권한 관리와 보안 가드레일을 적용하여 안전한 연동을 보장합니다.

- Client-to-Agent (Ingress, 인그레스)

- 접근 제어 정책(Access Control Policies)

Agent Gateway는 다음과 같은 기능들을 통해 보안 정책을 중앙 집중식으로 통합 관리하고 적용합니다.

-

- IAM 및 IAP 연동: 에이전트가 다른 도구 및 에이전트에 접근할 때, IAP(Identity-Aware Proxy)가 IAM 정책을 기반으로 사용 권한을 철저하게 검증합니다.

- Model Armor: 프롬프트 인젝션 공격을 차단하고, 민감한 데이터가 외부로 유출되는 것을 선제적으로 방지합니다.

- 시맨틱 거버넌스(Semantic Governance): 위험한 도구의 조합을 차단하는 등, 에이전트의 실행 문맥(Context)을 분석하여 지능적이고 안전하게 제어합니다.

- 제약조건

- 프로토콜 지원: 승인 정책(Authorization policies)을 설정할 때, 에이전트 프로토콜 속성 기반의 조건은 MCP(Model Context Protocol)만 지원되며 다른 프로토콜은 사용할 수 없습니다.

- VPC Service Controls: Agent Gateway는 VPC Service Controls를 지원하지 않습니다. 따라서 승인된 Gateway만 사용하도록 제한하려면 대안으로 커스텀 조직 정책 제약조건(Custom organization policy constraints)을 설정해야 합니다.

Policies

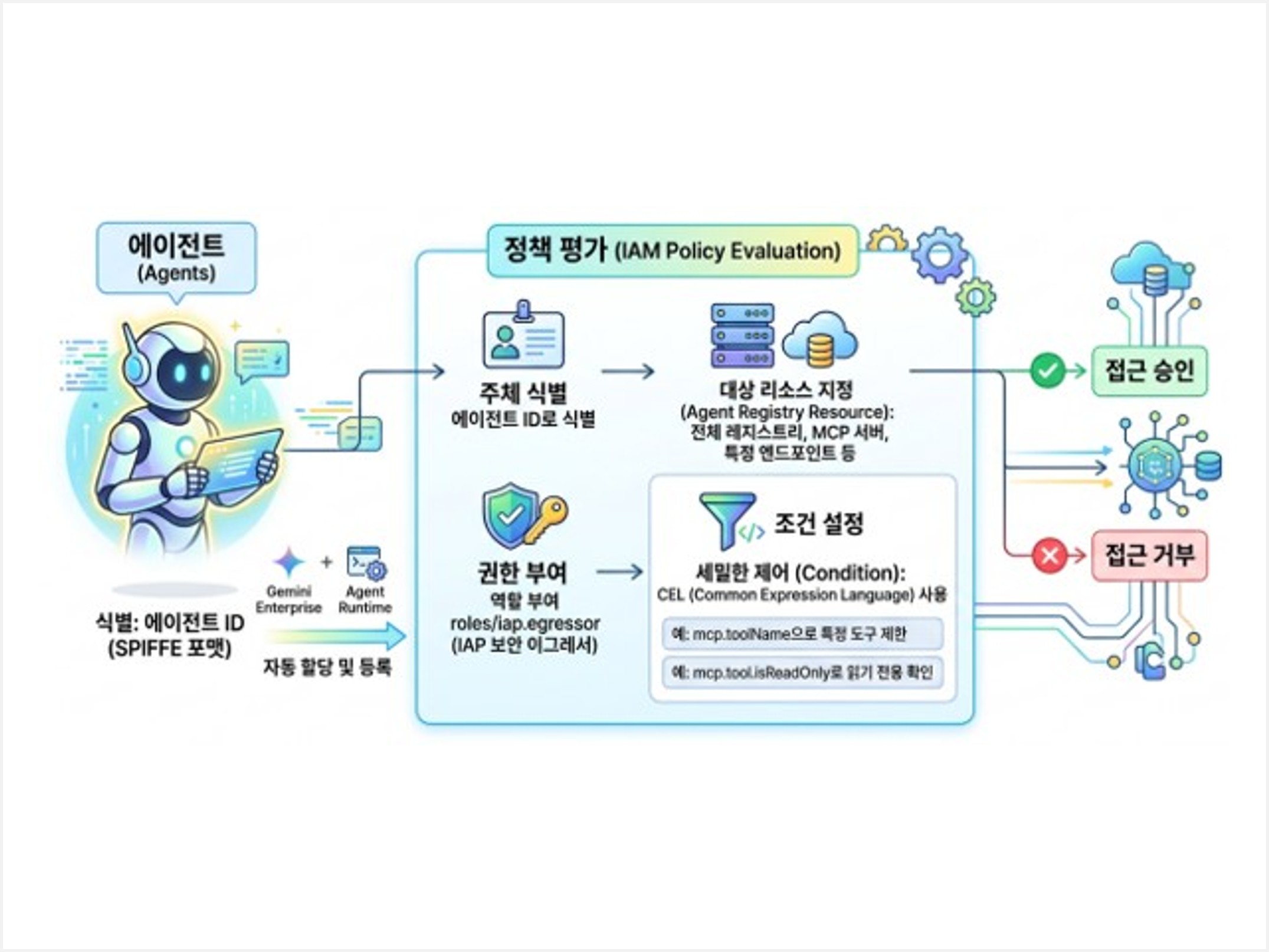

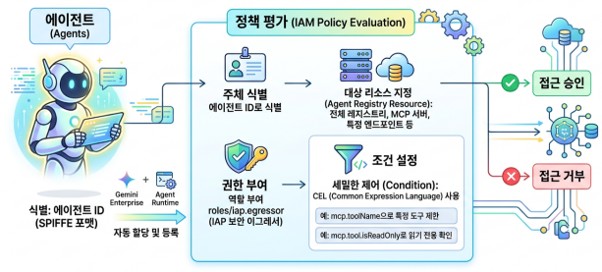

- IAM을 활용한 에이전트 통신 제어

Agent Gateway를 통해 에이전트가 다른 서비스(다른 에이전트, MCP 서버, 엔드포인트 등)와 통신할 때 이를 제어합니다.

-

- 작동 방식

Agent Gateway는 IAP(Identity-Aware Proxy)를 사용하여 정책을 집행합니다.

- 작동 방식

-

- 주요 구성 요소

-

-

- Agents (Source): 에이전트 ID(SPIFFE 포맷)를 통해 통신 주체를 식별합니다. Gemini Enterprise 에이전트와 Agent Runtime 인스턴스는 자동으로 Agent Identity가 할당되고 Agent Registry에 등록됩니다.

-

-

-

- Agent Registry Resource: 접근을 허용하거나 거부할 대상 서비스(전체 레지스트리, MCP 서버, 특정 엔드포인트 등)를 지정합니다.

-

-

-

- Role: 대상 리소스에 roles/iap.egressor (IAP-secured Egressor) 역할을 부여하여 접근 권한을 관리합니다.

-

-

-

- Condition: CEL(Common Expression Language)을 사용하여 더 세밀한 제어가 가능합니다. (예: mcp.toolName으로 특정 도구 호출 제한, mcp.tool.isReadOnly로 읽기 전용 도구 호출 확인 등)

-

-

- 추천 운영 방식 (Dry-run): 정책 적용 시 먼저 DRY_RUN 모드로 설정하여 Cloud Audit Logs에만 기록되게 하고, 정책이 의도대로 동작하는지 확인한 후 ENFORCE 모드로 전환하여 실제 통신을 차단할 것을 권장합니다.

-

- 보안 프로토콜: IAP와 Context-Aware Access를 통해 mTLS(Mutual TLS) 및 DPoP(Demonstrable Proof of Possession) 기반의 엔드투엔드 인증을 기본으로 제공합니다.

- Semantic Governance Policies (SGP)

단순한 정적 보안을 넘어, AI 에이전트의 도구 호출이 사용자 의도 및 비즈니스 제약 사항과 일치하는지 확인하는 자연어 기반의 보안/규정 준수 레이어입니다.

-

- 필요성: LLM의 비결정론적(non-deterministic) 특성으로 인해 발생하는 잠재적 위험을 관리하기 위해, 관리자가 자연어 제약 조건(Natural Language Constraints, NLC)을 사용하여 비즈니스 규칙을 정의할 수 있습니다.

Security

보안 모니터링 및 위험 관리(Security Findings)

‘Security’ 탭을 통해 배포된 AI 에이전트의 전반적인 보안 상태를 한눈에 파악하고 통합적으로 관리할 수 있습니다.

- 보안 태세 모니터링

- 대시보드를 통해 전체적인 위험 지표, 규정 준수(컴플라이언스) 상태, 현재 활성화된 위협의 수를 직관적으로 확인합니다.

- 위험 관리 위젯

- 심각도별 AI 위험 (AI risks by severity): 취약점, 구성 오류, 에이전트 권한 오남용 및 데이터 노출 등이 결합된 ‘치명적 위험 조합(Toxic combinations)’을 심각도에 따라 우선순위화합니다. (에이전트를 ‘고가치 리소스 세트’로 지정하여 맞춤형 계산이 가능합니다.)

- AI 위협 (AI threats): 비정상적인 IAM 권한 부여, 암호화폐 채굴 멀웨어, Lateral movement 시도 등 에이전트 제어 평면 및 런타임 환경에서 발생하는 위협을 실시간으로 모니터링합니다.

- 과도한 권한을 가진 에이전트 (Agents with excessive permissions): 불필요하게 많은 권한이 부여된 에이전트를 식별하여, 보안의 핵심인 ‘최소 권한의 원칙’을 엄격하게 유지하도록 돕습니다.

- 위험 해결 (Remediation)

- Terraform으로 관리되는 리소스의 경우 ‘Gemini 지원 수정(Remediate with Gemini)’ 기능을 활용해 손쉽게 문제를 해결할 수 있으며, 그 외의 리소스에는 문제 해결을 위한 단계별 가이드와 수정 코드 스니펫을 제공합니다.

- Model Armor를 통한 콘텐츠 보안(Content Security)

에이전트 통신 경로에 Model Armor를 도입하여, 주고받는 모든 프롬프트와 응답을 실시간으로 검사하고 안전하게 보호할 수 있습니다.

-

- 주요 보호 메커니즘 및 기능

에이전트 게이트웨이(Agent Gateway)를 거쳐 들어오거나 나가는 모든 수·발신 데이터를 철저히 검사합니다. 이를 통해 프롬프트 인젝션(Prompt Injection)이나 탈옥(Jailbreak)과 같은 악의적인 공격을 방지하고, 민감 정보 유출 및 유해 콘텐츠 생성을 사전에 차단합니다.

- 주요 보호 메커니즘 및 기능

-

- 간편한 구성 및 적용

Model Armor 템플릿을 생성하여 필요한 보안 필터와 임계값을 정의합니다. 이후 에이전트 게이트웨이(Client-to-Agent 또는 Agent-to-Anywhere)를 설정할 때 해당 템플릿을 적용하기만 하면 보안이 활성화됩니다.

- 간편한 구성 및 적용

-

- 민감 데이터 자동 보호 (Redaction)

템플릿에 ‘Sensitive Data Protection’ 설정을 추가하면, 데이터 내에 포함된 민감 정보를 자동으로 마스킹(Redact) 처리하거나 차단하여 한층 더 강력한 데이터 보안을 유지할 수 있습니다.

- 민감 데이터 자동 보호 (Redaction)

- Model Armor 가시성 및 모니터링(Observability)

본 시스템은 보안 검사 결과와 정책 위반 사항을 체계적으로 모니터링하고 추적할 수 있는 다양한 기능을 제공합니다.

- 위반 대시보드: Flagged(주의 요망) 및 Blocked(차단됨) 처리된 모든 인터랙션을 한눈에 확인할 수 있습니다.

- 위반 추세 분석: ‘Violations over time(시간에 따른 위반 추세)’ 차트를 통해 기간별 위반 트렌드를 시각적으로 파악할 수 있으며, 분석된 차트는 PNG 또는 CSV 파일로 다운로드할 수 있습니다.

- 트레이스 분석 (Trace Spans): Cloud Trace와 연동하여 Model Armor의 개입 과정을 상세하게 추적합니다.

- 경로별 검사: 최상위 스팬(Parent span)인 apply_guardrail “Google Cloud Model Armor” 아래에 하위 스팬(Child span)이 Request Path(입력 경로)와 Response Path(출력 경로)로 나뉘어 있어, 입출력 단계별 검사 결과를 명확히 확인할 수 있습니다.

- 상세 속성 확인: 해당 요청이 어떤 필터에 매칭되었는지(Filter match state), 그리고 위반 유형이 무엇인지(Responsible AI, 민감 데이터 노출 등) 구체적인 속성 데이터를 분석할 수 있습니다.

자세한 내용이 궁금하시다면, 메가존소프트 문의포탈을 통해 궁금한 부분을 남겨주세요.